OpenSSH используется для удаленного администрирования, копирования файлов и т.д. между Unix-подобными системами по сети. Это означает, что возможно практически полностью контролировать работу сервера по сети. Подключение по ssh c Windows также возможен, но производиться только с помощью стороннего софта. Этот метод является безопасным, так как весь трафик, проходящий через SSH, шифруется.

Во FreeBSD пользователь root, по умолчанию, не имеет права входа через ssh. Это можно изменить (чего я делать не рекомендую, по соображениям безопасности) правкой конфигурации sshd, что будет показано ниже. Конфигурация sshd находится в файле /etc/ssh/sshd_conf.

Включение демона OpenSSH

Итак, нам необходимо проверить, разрешен ли запуск демона в FreeBSD, для этого открываем файл /etc/rc.conf ищем строку -

sshd_enable="YES"

Если она отсутствует, то добавляем ее в конец файла и сохраняемся. Теперь сервер OpenSSH будет запускаться каждый раз при запуске системы.

Если нам необходимо запустить, остановить или перезапустить сервер OpenSSH вручную,то мы можем использовать следующие команды:

# Запуск сервиса the OpenSSH

/etc/rc.d/sshd start

# Остановка сервиса OpenSSH

/etc/rc.d/sshd stop

# Перезапуск демона OpenSSH

/etc/rc.d/sshd restart

Разрешить вход root через SSH

Как мы говорили выше, root не имеет права на вход по SSН, если вы хотите разрешить ему это, то необходимо отредактировать конфигурационный файл sshd. Для этого открываем файл на редактирование /etc/ssh/sshd_config и ищем строку

#PermitRootLogin no

Снимаем знак комментария # и изменяем значение на yes

PermitRootLogin yes

И перезапускаем демона sshd как описано выше, все, теперь root имеет право входа по ssh

Что еще интересного можно изменить в этом файле? Приведу только самое часто встречающееся:

Изменяем порт по умолчанию (порт может быть любой, самое главное чтобы он уже не использовался другими сервисами) -

#Port 22

С каких адресов могут производиться подключения к серверу -

#ListenAddress 0.0.0.0

#ListenAddress ::

Максимально время для выполнение входа -

#LoginGraceTime 2m

?Количество одновременных аутентификаций -

MaxAuthTries 6

Максимальное количество сессий ssh

MaxSessions 10

Пример удаленного подключения к серверу FreeBSD.

Допустим Ваш FreeBSD сервер имеет ip-адрес 172.16.22.15 и мы не меняли порт ssh по умолчанию (то бишь 22-й порт). Открываем консоль (если Вы еще не там) на другом нашем сервере FreeBSD или Linux, или даже MacOS. И вводим команду для подключения под рутом -

Итак, сначала мы ввели команду ssh, которая открывает ssh-клиент, далее root, знак @, который означает, что мы хотим выполнить вход в качестве суперпользователя, а затем мы вводим IP-адрес или доменное имя для сервера, к которому мы хотим подключиться. Если Вы подключаетесь впервые, то Вас спросят о доверии к сертификату, говорим да и вводим пароль root'а. Доступ обеспечен, в случае необходимости завершения сессии, вводим exit.

В случае работы демона OpenSSH на нестандартном порту, например 8887, команда будет выглядеть следующим образом:

ssh root@172.16.22.15 -p 8888

Подключение к SSH из под Windows

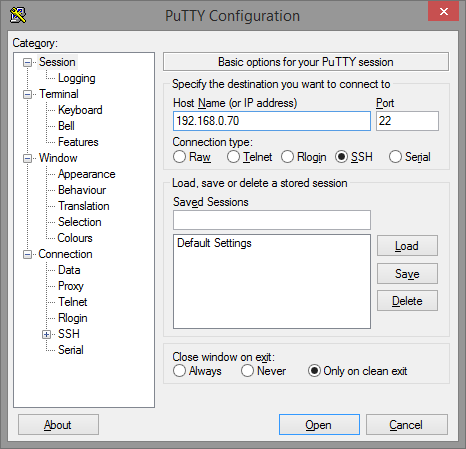

Для этой цели Вы можете использовать программу именуемую PuTTY. Найти ее не сложно, как говорится, гугл в помощь. На скрине показан вид окна после запуска программы.

Здесь все просто, вводите ip-адрес сервера и порт, если он нестандартен. Вас опять же спросят доверять ли сертификату, после чего вы увидите окно с приглашением ввода имени пользователя и пароля.